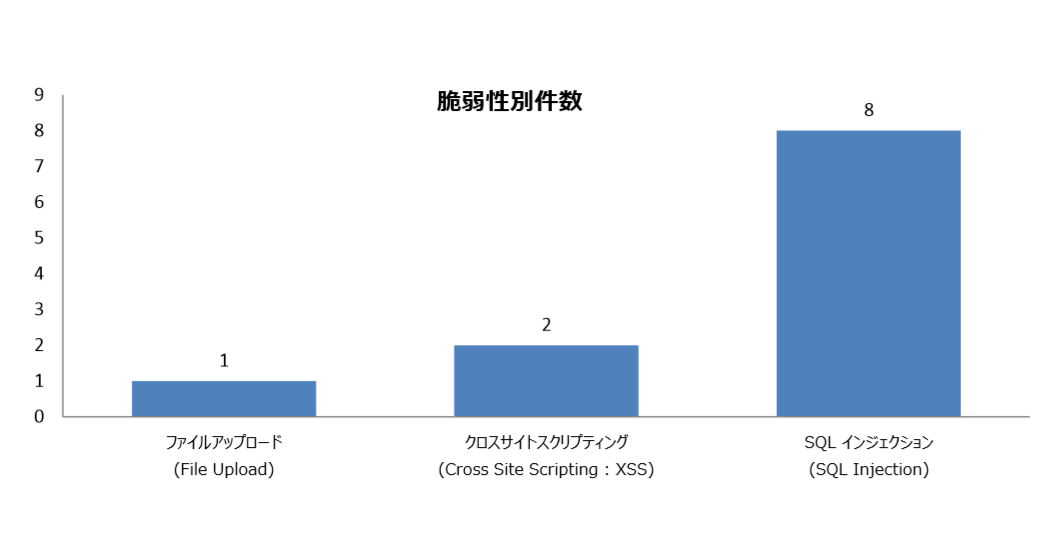

EDB-Reportは、ペンタセキュリティが提供している3種類のセキュリティ情報レポートのうち、毎月発行されるトレンドレポートです。本レポートは、世界的に幅広く参考している脆弱性関連のオプーン情報であるExploit-DBより公開されているWeb脆弱性の項目をもとにした解析を提供し、ペンタセキュリティのR&Dセ […]

Read moreAll posts tagged: Webアプリケーションファイアウォール

ペンタセキュリティ、WebアプリケーションファイアウォールWAPPLESとの相互運用のため、HPE Securityとパートナーシップ

WebアプリケーションファイアウォールWAPPLESとの相互運用のため、 HPE Securityとパートナーシップ HPE Securityソリューションの需要が高いアジア・パシフィック地域のIT市場攻略本格化 データベース暗号化とWebセキュリティ専門企業のペンタセキュリティシステムズ株 […]

Read more【情報】最新Web脆弱性トレンドレポートのEDB-Report(11月)がリリースされました。

EDB-Reportは、ペンタセキュリティが提供している3種類のセキュリティ情報レポートのうち、毎月発行されるトレンドレポートです。本レポートは、世界的に幅広く参考している脆弱性関連のオプーン情報であるExploit-DBより公開されているWeb脆弱性の項目をもとにした解析を提供し、ペンタセキュリティのR&Dセ […]

Read more【コラム】 まだ有料SSL認証書を使用中のあなたに今、必要なのは?

このコラムは、ペンタセキュリティからIT情報サイトであるキーマンズネットで連載しているコラムです。 主に情報セキュリティ・データ暗号化・Webセキュリティに関するものを解説いたします。 キーマンズネットに寄稿しているペンタセキュリティの他のコラムは、こちらより閲覧できます。 ウェブを利用したサービスが多様 […]

Read more【情報】最新Web脆弱性トレンドレポートのEDB-Report(10月)がリリースされました。

EDB-Reportは、ペンタセキュリティが提供している3種類のセキュリティ情報レポートのうち、毎月発行されるトレンドレポートです。本レポートは、世界的に幅広く参考している脆弱性関連のオプーン情報であるExploit-DBより公開されているWeb脆弱性の項目をもとにした解析を提供し、ペンタセキュリティのR&Dセ […]

Read more【情報】最新Web脆弱性トレンドレポートのEDB-Report(9月)がリリースされました。

EDB-Reportは、ペンタセキュリティが提供している3種類のセキュリティ情報レポートのうち、毎月発行されるトレンドレポートです。本レポートは、世界的に幅広く参考している脆弱性関連のオプーン情報であるExploit-DBより公開されているWeb脆弱性の項目をもとにした解析を提供し、ペンタセキュリティのR&Dセ […]

Read moreペンタセキュリティのクラウドブリック、米国NCSAMチャンピオンに2年連続選定

ペンタセキュリティのクラウドブリック、 米国NCSAMチャンピオンに2年連続選定 「国際サイバーセキュリティ認識向上月間(NCSAM)」キャンペーンを通じて情報セキュリティ大衆化をリード データベース暗号化とWebセキュリティ専門企業のペンタセキュリティシステムズ株式会社 (日本法人代表取締役社長 陳貞喜 […]

Read more【コラム】 ハッカーはなぜ中小企業をターゲットにするのか

このコラムは、ペンタセキュリティからIT情報サイトであるキーマンズネットへ寄稿しているコラムです。 主に情報セキュリティ・データ暗号化・Webセキュリティに関するものを解説いたします。 今回の話をする前に、「ハッカーは大手企業のみを攻撃のターゲットにしている」という固定観念は、捨てた方がいいと言っておきた […]

Read more【コラム】 安全なWebサイトの国際標準とは?

このコラムは、ペンタセキュリティからIT情報サイトであるキーマンズネットへ寄稿しているコラムです。 主に情報セキュリティ・データベース暗号化・Webセキュリティに関するものを解説いたします。 このWeb全盛期時代、セキュリティは最も重要ーー。 いくら強調しても、なぜWebセキュリティが重要なのか、その本質 […]

Read more【コラム】 ハッカーの6つの行動パターン

このコラムは、ペンタセキュリティからIT情報サイトであるキーマンズネットへ寄稿しているコラムです。 主に情報セキュリティ・データ暗号化・Webセキュリティに関するものを解説いたします。 「ハッカー」は、何のためにWebサイトをハッキングしているのでしょうか。 その昔、インターネットが普及していなかった頃のハッカーは、自 […]

Read more