【コラム】 ゼロトラスト・セキュリティ(Zero Trust Security) 方法論とは?

「誰も信じてはいけない!」

いわゆるゼロトラスト・セキュリティ方法論が流行っている。2010年市場調査会社のフォレスター・リサーチ(FORR)のアナリストであるジョン・キンダーバーグ(John Kindervag)が基本モデルを提示した用語であり、米国歴史上、最悪の情報セキュリティ事故の一つとして記録された米連邦政府の人事管理局(OPM)の個人情報流出事件を分析した2015年の連邦政府報告書により公式化された。

ゼロトラスト(Zero Trust)

システムの内・外部を区分せず、すべての場所が危険だと前提し、適切な認証の手続きなしには誰も信じてはならず、誰でもシステムにアクセスするためには権限を与える前に身元を何度も確認しなければならないという、ある意味では当然そうすべきだった話である。しかし、このように一つの決まった用語として使われるようになったから、その啓蒙効果は期待できるのではないか。

ゼロトラスト・セキュリティ(Zero Trust Security)方法論とは?

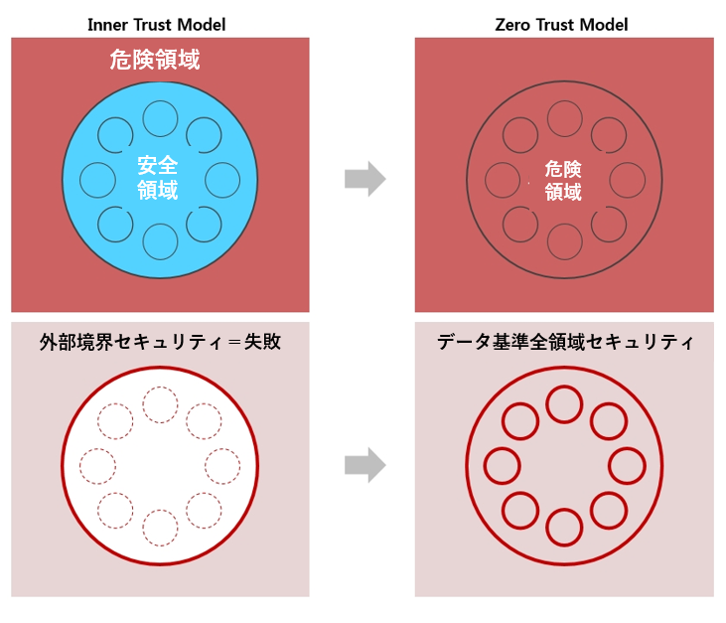

「ゼロトラスト・セキュリティ(Zero Trust Security)方法論」は、セキュリティに対する観点や政策に集中した概念である。システム全体を一つの大きな固まりとみなさず、全ての部分を「マイクロセグメンテーション(micro-segmentation)」要素に分け、各要素をデータ単位で保護する方式でセキュリティを適用しなければならないという「ゼロトラスト」モデルは、セキュリティの観点や政策の問題である。

ゼロトラストでは、システム外部だけ危険が存在していて、内部は安全だという前提で立てられた既存のセキュリティ政策は危ないと警告している。外部に対した境界遮断方式のセキュリティは効果的ではないという事実が過去何回も発生したセキュリティ事故により証明されているのに、「内部は絶対安全だ!」と主張をし続ける安逸な態度を指摘するのだ。

ゼロトラストの核心的なメッセージは、厳しい現実を直視し、システムの外部のみならず、内部に対する徹底したセキュリティ対策も備えなければならないということを伝達している。適切な方向性である。 しかし、具体的に何を、どうすればいいかが多少曖昧だ。

ゼロトラスト・セキュリティの実際の適用方法としては、オーケストレーション(Orchestration)・アナリティクス(Analytics)・スコアリング(Scoring)などが列挙される。様々なセキュリティ・ツールやセキュリティ・システムを総合して分析することで全体的セキュリティ措置の効率を高め、レベルを向上しようという趣旨の「オーケストレーション」、データ分析による脅威検知の「アナリティクス」、全体システムをなす各要素のセキュリティレベルを点数化して管理することで、全体のセキュリティレベルを高めようとする「スコアリング」などは、主にセキュリティの管理側面に集中した方法である。意味のある方法ではあるが、「ゼロトラスト・セキュリティ」の基本モデルであるマイクロセグメンテーションとこれによるデータ単位保護という原則を具体化した方法とは言いにくい。

では、ゼロトラストの具体的な方法は何だろうか。まずは、ゼロトラストの元々の意味を振り返ってみよう。

ゼロトラスト(Zero Trust)、その意味や具体的方法

これまでほとんどの企業は、まるで城を造るかのようにネットワークの外部から侵入を防止するために壁を強固にする方式でセキュリティ措置を整えてきた。

その理由は、純粋に業務の便宜のためであった。

「システム内部は必ず安全である。」と信じてからこそ、その垣根の中で内部者たちの自由な活動が可能となり、煩わしいセキュリティポリシーが業務を妨げないと考えるからである。しかし、そのようなシステムはいったん侵入しさえすれば、その後のデータ流出を防ぐ方法がない。

セキュリティ措置をネットワーク外部の境界だけでなく、意味を持つデータ単位の境界にも適用し、データの塊として保護しようという、つまり、マイクロセグメンテーションとこれによるデータ単位保護を適用しようというのがまさに「ゼロトラスト・セキュリティ」である。

それでは、その意味に沿って具体的な方法を見てみよう。

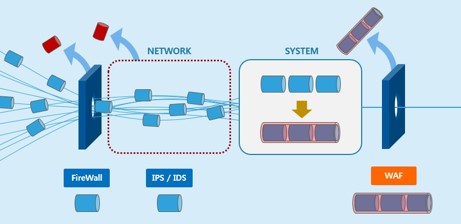

1) インテリジェントWAF:パケットではなく、データ単位の分析が可能なウェブセキュリティが必要だ。

ウェブは最もセキュリティ事故が頻繁に発生する危険な地点である。したがって、防御の際、最も気を使わなければならない地点でもある。ウェブによる侵入に備えて、データ単位の分析が可能なウェブセキュリティの適用が必要である。

既存の外部境界セキュリティの代表的なツールであるファイアウォールとIPSはデータ単位の分析が不可能なため、ウェブを行き来するパケットがデータに統合された後、すなわち有意義な分析が可能になった状態にしてからデータ分析を通じて悪意的な侵入を遮断する。

これは分割して保護する顆粒型要素の単位が何なのかが問題になる。

「意味さを持つ」という基準を適用すれば、これはパケットではなくデータ単位になるのが当然のことである。

このため、意味や構文の分析が可能な論理エンジンを搭載した「Intelligent WAF;Intelligent Web Application Firewall)」の利用が勧められる。

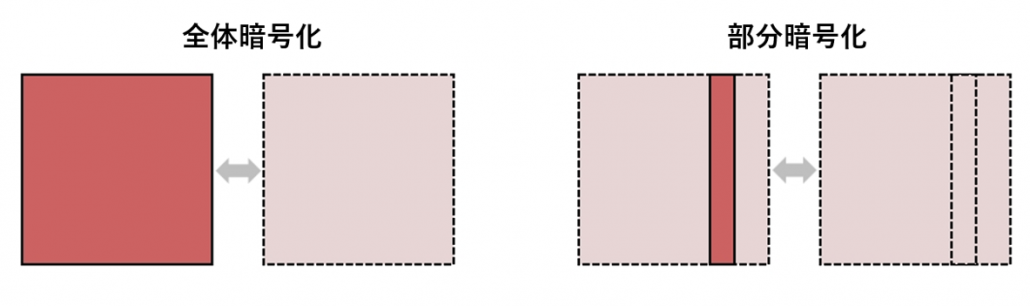

2) カラム単位の暗号化:暗号化内容の公開範囲を最小化してこそ、安全だ。

データ暗号化は、あまりにも当たり前のことだ。必ず行わなければならない。ただし、その方法が問題となる。暗号化において重要な部分は暗号化適用の際、最小範囲を最小人数に最短時間で露出することだ。データを多くの人に長い時間露出すれば危険だ。例えば、データベース全体に暗号化を適用したと仮定してみよう。業務時間全体にわたって、内部ユーザ全員に暗号化されていない状態で内容を公開してこそ、業務が可能になる。全体の暗号化方式はそれ自体でセキュリティが脆弱である。データベース内容のうち、暗号化が必要な秘密情報の量はそれほど多くない。そして、たいてい一定のカラム形で群集を成す。秘密情報だけをカラム単位で暗号化しておき、残りは平文状態で自由に利用するが、暗号化した内容が必要な場合だけ、限られた時間に限って公開する「カラム単位暗号化」方式が最も安全で効率的である。ゼロトラストのマイクロセグメンテーション方向性にも合致する。

3) クラウド環境が有利:独自設備の管理負担による権限の誤・濫用を防ぐのは、クラウド環境だ。

会社が保有しているハードウエアの管理負担による「人間的」なセキュリティ事故は頻繁に起こる。ハードウェアを基準としたセキュリティ・ポリシーは、ほとんどサーバ管理者やシステム管理者など、役職と任務として指定されるため、人間的な過ちが発生するリスクが大きい。業務の利便性、担当者不在の際の対応、セキュリティ意識の低さ等の理由で権限管理が失敗する。また、「不便さ」を理由として任意でサーバのアクセス権限を誰にでも与えてしまう事例も頻繁だ。セキュリティ・ポリシーを原論的に適用し、より透明に管理できることから、クラウド環境がむしろセキュリティには有利であると考えられる。

ウェブセキュリティやデータ暗号化などの企業情報セキュリティに必需的な製品は、既存の電算環境だけでなく、クラウド環境でも十分に支援している。

ただし、クラウドはクラウドのセキュリティ・リスクがまた存在するので、注意を要する。 これについては、クラウドセキュリティ専門企業のコンサルティングを受けることが進められる。

4) ユーザビリティ(Usability)低下の防止:セキュリティのレベルは向上させて、ユーザの不便さは減らすのが大事だ。

データへのアクセスは厳しく制限するものの、ユーザの利用便宜性は低下させてはならない。手続きが複雑しすぎると効率が急激に低下される。そのせいで、便法が蔓延になることもさんざんあるが、これを単なる個人の意識不足のせいにしてしまうのが現実である。統合認証・SSO(Single Sign On)などシステムアクセス・ツールを利用して、便宜性と使用性を高める一方、それだけでは安全ではないので追加的にセキュリティまで充足された「セキュリティSSO(Secure SSO)」の使用が勧められる。

上記の4つの方法に加えて、先に言及したオーケストレーション、アナリティクス、スコアリングなどのセキュリティ管理政策まで備えてこそ、ゼロトラスト・セキュリティに充実したセキュリティを適用したと言える。しかし、「ゼロトラスト・セキュリティ」というのは一つの方向性であり、完成というのがない。趣旨に合うように具体的な方法を設計し、適切な道具を配置して厳格な政策を適用しなければならないことだ。